최근 글 목록

-

- 트위터 맞팔 논쟁

- 레니

- 2010

-

- 21세기판 골드러시 - 데이터...(1)

- 레니

- 2008

-

- 이런 스팸메일

- 레니

- 2008

-

- 구글의 새 브라우저, 크롬 (...(6)

- 레니

- 2008

-

- 다크 나이트 (The Dark Knig...(5)

- 레니

- 2008

66개의 게시물을 찾았습니다.

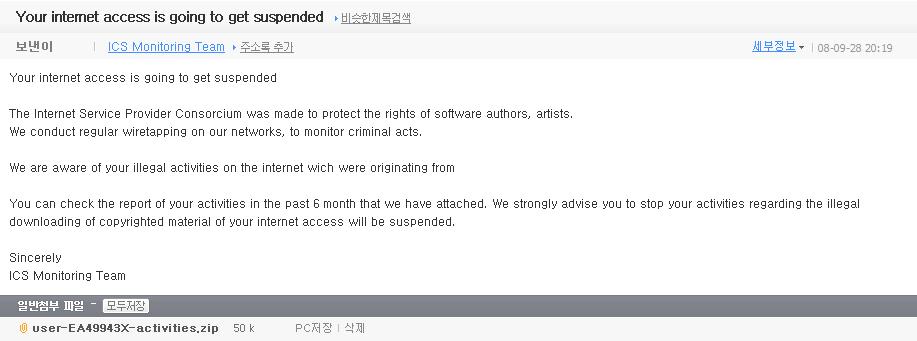

출근해서 메일함을 열어봤더니 이런 이메일이 도착했다.

내용은 다음과 같다.

Your internet access is going to get suspended

The Internet Service Provider Consorcium was made to protect the rights of software authors, artists.

We conduct regular wiretapping on our networks, to monitor criminal acts.

We are aware of your illegal activities on the internet wich were originating from

You can check the report of your activities in the past 6 month that we have attached. We strongly advise you to stop your activities regarding the illegal downloading of copyrighted material of your internet access will be suspended.

Sincerely

ICS Monitoring Team

요약하면, "우린 ISP(인터넷서비스공급자-KT, SK브로드밴드 같은 녀석들이죠) 컨소시움인데, 니가 불법다운로드 받은 사실을 통보받았고, 그런 불법행위를 중단하기를 요청한다. 너의 6개월간의 인터넷 활동 보고서를 첨부했다." 정도 되겠다.

당연한 얘기지만, ISP는 인터넷 활동을 모니터링할 근거도 없으며 친절하게도 이런 이메일 따윈 보내지 않는다. 결정적으로 내 이메일 주소를 이 친구들이 알 수도 없거니와 알아서도 안되는 일이다. 적당히 겁을 주고 호기심을 자극해서 첨부파일을 열어보게 하는 것이 이 메일이 목적이 아닌가 한다...

여튼 이런 메일은 바로 휴지통으로 Go~

전에 어디선가 쓴 것 같은데, 구글의 진정한 목적은 세계 정복-_-이다.

구글의 세계 정복 프로젝트의 일환으로 개발한 브라우저의 베타 버전이 오픈되었다.

크롬의 첫 인상은 일단 깔끔하고 가볍다는 것이다.

솔직히 IE나 파이어폭스가 많은 기능을 제공해 주고 있긴 하지만,

평소 그 기능들을 다 사용하는 것도 아니기 때문에 거추장스러울 때가 많다.

하지만 크롬은 무겁지만 다양한 기능을 제공하는 것보다

꼭 필요한 기능만을 제공하는 편을 선택한 듯 하다.

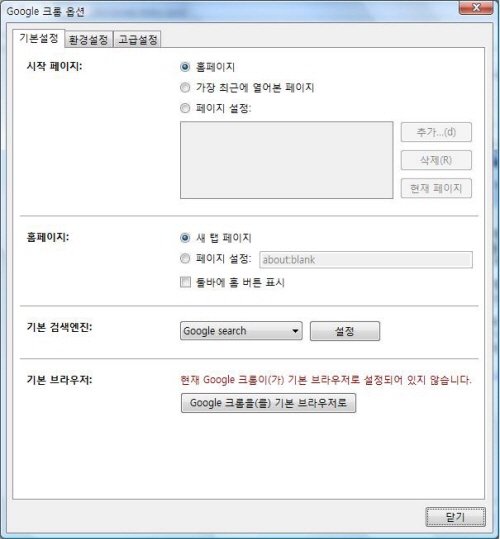

크롬의 가벼움은 환경설정 메뉴만 봐도 알 수 있다.

탭이 기본 6개 이상인 다른 브라우저에 비해 썰렁할 정도로 단순하다.

이것은 다양한 설정과 기능을 원하는 사용자들의 불만을 살 지도 모르겠지만,

가볍고 빠른 브라우저를 선호하는 사람들에게 있어선 더 편리하게 다가올 수 있을 것이다.

크롬은 여타 브라우저와 사용성에 있어서 몇 가지 차별된 지점이 있다.

크롬은 브라우저 세계의 대세인 탭브라우징을 지원하고 있는데, 그 방식이 좀 다르다.

![]()

위에서 보다시피, 주소창 하나를 여러 탭이 공유하는 것이 아니라, 탭마다 다른 주소창을 지닌다.

이것은 탭이 마치 하나의 윈도처럼 독립성을 가지는 것으로 해석되는데,

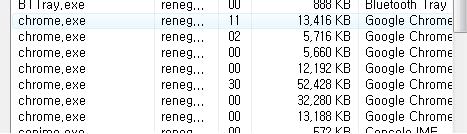

크롬에서 여러 탭을 띄웠을 때 실행되는 프로세스를 보면 이 사실이 잘 드러난다.

이것은 하나의 크롬 창에 여러 탭을 띄웠을 때의 모습이다.

크롬에선 하나의 탭이 곧 하나의 프로세스를 의미하며,

이 말은 곧 하나의 탭이 돌다가 죽어도 다른 탭에는 영향을 주지 않는다는 말과 같다.

기존엔 잘못 실행된 하나의 탭 때문에 창 자체를 닫아야 했지만, 크롬에서는 그런 사태를 막을 수 있다.

크롬에서 새 탭을 띄우면 기본으로 위와 같은 화면이 나온다.

일종의 방문 히스토리인데, 방문했던 사이트의 스크린샷을 떠 놨다가 다시 방문하기 쉽도록 표시해 준다.

북마크 역시 같이 보여줌으로서 자주 방문하는 사이트를 마우스 클릭 한 번으로 쉽게 갈 수 있도록 해 준다.![]()

그 외에도 주소창에서 도메인만 짙은 글씨로 표시한다던지,

![]()

파일을 다운로드할 경우 별도의 창이 아니라 브라우저 아래에 탭처럼 표시한다던지 하는

소소하지만 보다 편리하게 사용할 수 있도록 신경쓴 흔적들이 보인다.

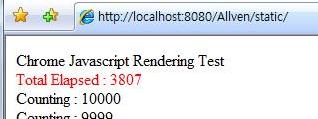

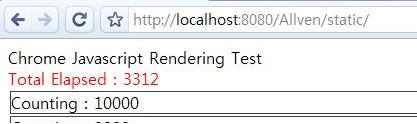

하지만, 크롬이 가장 맘에 드는 점은 매우 빠른 자바스크립트 엔진을 가지고 있다는 점이다.

물론 파이어폭스도 매우 훌륭한 자바스크립트 엔진을 가지고 있지만,

크롬의 엔진은 그에 못지않게 빠른 것 같고 더 나은 부분도 있다는 생각이 든다.

(자바스크립트 loop 테스트를 통해 크롬의 빠른 자바스크립트 엔진을 테스트할 수 있다.

IE는...안습이다.)

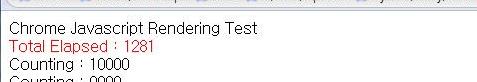

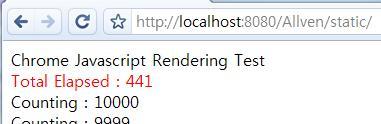

크롬의 성능 테스트를 위해 DIV 10000개를 생성하고 HTML에 렌더링하는

간단한 스크립트를 짜서 돌려봤다.

크롬이 압도적인 성능을 보여주며, 심지어는 파이어폭스보다 나은 성능이 나온다.

IE는 물론 안습이다.

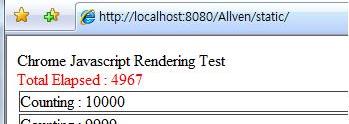

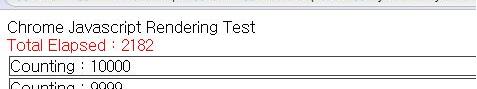

하지만 DIV에 border와 margin을 주고 루프를 돌려보면 약간 다른 결과가 나온다.

크롬은 아까와 같은 성능을 보여주지 못하며 파이어폭스보다 느린 결과를 나타낸다.

이것은 아마 HTML 렌더링 엔진이 파이어폭스가 더 우수하기 때문에 그렇지 않나 싶다.

그럼에도 IE에 비해 크롬은 좋은 성능을 보여주고 있다.

개인적으로 크롬의 등장으로 인해 가장 긴장해야 할 브라우저는 IE보단 파이어폭스와 사파리라고 생각한다.

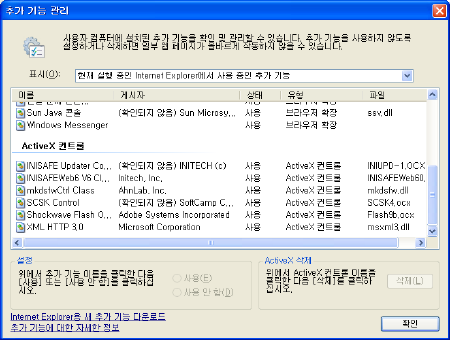

어짜피 IE는 한국에서 강력하게 힘을 발휘하는 Active-X 같은 비표준 기능을 단독으로 지원하기 때문에,

오히려 표준을 준수하고 강력한 사용성을 지닌 파이어폭스와 사파리가 타격을 받을 것 같다.

물론 크롬은 아직 베타일 뿐이고 어떻게 될 것이라고 속단하는 것은 이르지만.

또한 아마도 구글은 모바일 브라우저를 염두에 두고 크롬을 만든 것 같단 느낌이다.

가볍고 빠르고 심플하지만 안되는 거 없는 브라우저라는 점에서

크롬은 안드로이드 플랫폼에 탑재될 브라우저로 꽤 경쟁력이 있을 것 같다.

그럼 오페라도 긴장해야 되겠군 흠흠.

이 브라우저가 앞으로 어떻게 진화할지는 모르겠지만,

앞으로 브라우저 시장은 예전의 넷스케이프 시대와 같이 한 차례 치열한 경쟁이 예고되는 듯 하다.

그 때를 대비하여 관심 있으신 분들은 한 번 다운받아 사용해 보는 것이 어떨까나~

댓글 목록

관리 메뉴

본문

관리자만 볼 수 있는 댓글입니다.부가 정보